Yannick H.,

TLDR;

Ein ISMS muss zum Unternehmen passen - nicht umgekehrt. Die meisten Implementierungen scheitern nicht an der Technik, sondern an zu grossem Scope, fehlendem Management-Buy-in, und dem Versuch, Enterprise-Frameworks auf KMU-Ressourcen anzuwenden. Der pragmatische Weg: Klein anfangen, schrittweise erweitern, und ein System bauen, das tatsächlich gelebt wird - nicht nur auditiert.

Warum jetzt alle über ISMS reden

Über 150'000 Organisationen weltweit sind ISO 27001 zertifiziert. Die Zahl wächst jährlich um 10-15%.

(ISO Survey / Industry Reports 2025)

Das liegt nicht daran, dass alle plötzlich Security-Enthusiasten geworden sind.

70% der IT-Dienstleister in Europa und Nordamerika verlangen ISO 27001 von ihren Zulieferern.

Mit anderen Worten: Ohne ISMS kein Auftrag. Zumindest nicht bei Enterprise-Kunden.

Dazu kommen Cyberversicherungen, die zunehmend ein strukturiertes Security-Management verlangen. Und Regulierungen wie NIS2, die ein ISMS praktisch vorschreiben.

Die Frage ist nicht mehr ob, sondern wie.

Was ein ISMS eigentlich ist (und was nicht)

Bevor wir in die Umsetzung gehen, eine kurze Klarstellung.

Ein ISMS - Information Security Management System - ist kein Tool. Keine Software. Kein Ordner mit Policies.

Ein ISMS ist ein strukturierter Ansatz, um Informationssicherheit zu managen.

Es umfasst:

Governance: Wer ist verantwortlich? Wie werden Entscheidungen getroffen?

Risikomanagement: Welche Risiken haben wir? Wie gehen wir damit um?

Kontrollen: Welche Massnahmen setzen wir um?

Kontinuierliche Verbesserung: Wie lernen wir aus Vorfällen und Audits?

ISO 27001 ist der bekannteste Standard dafür - aber nicht der einzige Weg.

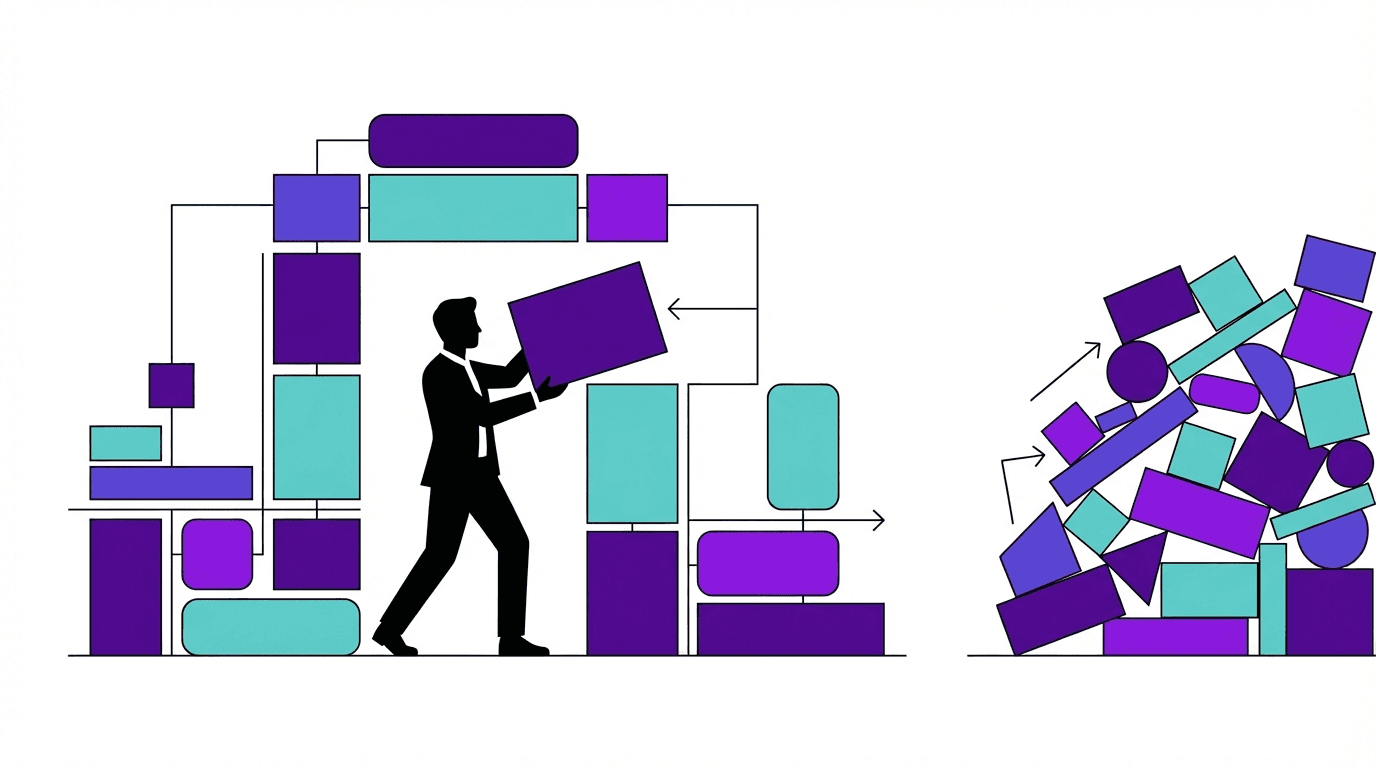

Warum die meisten ISMS-Projekte scheitern

Hier wird es ehrlich.

Die meisten ISMS-Implementierungen scheitern nicht an der Technik. Sie scheitern an fünf vorhersehbaren Problemen.

1. Scope zu gross

Der häufigste Fehler: Die gesamte Organisation auf einmal zertifizieren wollen.

Das funktioniert bei Grossunternehmen mit dedizierten Compliance-Teams. Bei KMU führt es zu Überforderung, Verzögerungen, und irgendwann zum Abbruch.

Pragmatischer Ansatz: Klein anfangen. Eine Abteilung. Ein kritischer Prozess. Ein Standort. Dann erweitern.

2. Management-Buy-in fehlt

Ohne Commitment von oben passiert nichts. Kein Budget. Keine Priorisierung. Keine Durchsetzung.

Wenn die Geschäftsleitung ein ISMS als "IT-Projekt" sieht, ist es zum Scheitern verurteilt.

Pragmatischer Ansatz: ISMS als Business-Thema positionieren. Risiken in Geschäftssprache übersetzen. ROI aufzeigen.

3. Risikoanalyse unterschätzt

Die Risikoanalyse ist das Herz von ISO 27001. Und der Teil, den die meisten unterschätzen.

Es geht nicht darum, eine Excel-Liste mit 500 theoretischen Risiken zu erstellen. Es geht darum, die echten Risiken für dein Unternehmen zu verstehen und zu priorisieren.

Pragmatischer Ansatz: Fokus auf die wirklich relevanten Risiken. Qualitative Bewertung statt Pseudo-Quantifizierung. Regelmässige Aktualisierung.

4. Dokumentations-Overload

Ein ISMS braucht Dokumentation. Policies, Prozesse, Nachweise.

Aber: Es braucht nicht 500 Seiten Policies, die niemand liest.

Pragmatischer Ansatz: Dokumentation, die tatsächlich genutzt wird. Kurz. Klar. Aktuell. Lieber zehn Seiten, die gelebt werden, als hundert Seiten Shelfware.

5. Checkbox-Mentalität

"Wir brauchen das Zertifikat."

Das ist der falsche Grund für ein ISMS. Wenn das Ziel nur das Zertifikat ist, bekommst du ein System, das Audits besteht - aber keine echte Sicherheit.

Pragmatischer Ansatz: ISMS als Werkzeug verstehen, nicht als Selbstzweck. Das Zertifikat ist ein Nebenprodukt guter Security-Praxis.

Der pragmatische Weg zum ISMS

Genug von den Problemen. Hier ist, wie es funktioniert.

Phase 1: Scope definieren

Was gehört rein?

Nicht alles. Zumindest nicht am Anfang.

Identifiziere den Bereich, der:

Am kritischsten für das Geschäft ist

Am meisten von Kunden oder Regulierungen gefordert wird

Mit vertretbarem Aufwand abgrenzbar ist

Das kann sein:

Die Cloud-Infrastruktur

Der Kundendaten-verarbeitende Bereich

Ein spezifischer Service oder Produkt

Deliverable: Ein klar definierter Scope mit dokumentierten Grenzen.

Phase 2: Ist-Zustand erfassen

Was haben wir schon?

Die meisten Unternehmen haben bereits Security-Massnahmen - sie sind nur nicht dokumentiert oder strukturiert.

Welche Policies existieren?

Welche technischen Kontrollen sind aktiv?

Welche Prozesse gibt es bereits?

Das ist keine Kritik-Übung. Das ist Bestandsaufnahme.

Deliverable: Gap-Analyse zwischen Ist-Zustand und ISO 27001 Anforderungen.

Phase 3: Risiken bewerten

Was kann schiefgehen?

Jetzt wird's substanziell. Identifiziere die Risiken für deinen Scope:

Welche Assets sind kritisch?

Welche Bedrohungen existieren?

Welche Schwachstellen haben wir?

Was sind die Auswirkungen, wenn etwas passiert?

Halte es praktisch. Keine theoretischen Szenarien, die nie eintreten werden. Fokus auf das, was realistisch ist und Schaden anrichten kann.

Deliverable: Risikobewertung mit priorisierten Risiken und Behandlungsplan.

Phase 4: Kontrollen implementieren

Was tun wir dagegen?

Basierend auf der Risikobewertung: Welche Massnahmen brauchen wir?

ISO 27001 Annex A bietet 93 Kontrollen als Referenz. Nicht alle sind für jedes Unternehmen relevant.

Wähle die Kontrollen, die:

Deine Top-Risiken adressieren

Zu deinem Kontext passen

Mit vertretbarem Aufwand umsetzbar sind

Deliverable: Implementierte Kontrollen mit Nachweisen.

Phase 5: Dokumentieren und leben

Wie halten wir das am Laufen?

Ein ISMS ist kein Einmal-Projekt. Es muss gelebt werden.

Policies, die Menschen tatsächlich lesen

Prozesse, die im Alltag funktionieren

Schulungen, die hängen bleiben

Regelmässige Reviews und Updates

Deliverable: Dokumentiertes, funktionierendes ISMS.

Was du mitnehmen solltest

ISMS muss zum Unternehmen passen. Nicht umgekehrt. Ein pragmatisches System, das gelebt wird, schlägt ein perfektes System, das nur im Audit existiert.

Klein anfangen. Der grösste Fehler ist zu grosser Scope. Ein klar begrenzter Bereich, der funktioniert, ist besser als die ganze Organisation, die kämpft.

Management-Buy-in ist nicht optional. Ohne Commitment von oben wird das ISMS zum IT-Projekt - und IT-Projekte ohne Business-Support scheitern.

Risikoorientiert denken. Die Risikoanalyse ist nicht Bürokratie - sie ist der Kern des Systems. Investiere hier Zeit.

Dokumentation, die gelebt wird. Zehn Seiten, die jeder kennt, sind mehr wert als hundert Seiten, die niemand liest.

Das Zertifikat ist nicht das Ziel. Es ist ein Nebenprodukt. Das Ziel ist ein Unternehmen, das Informationssicherheit versteht und managt.

Wenn du Unterstützung brauchst

Wir helfen KMU, ein ISMS aufzubauen, das funktioniert - nicht nur auditiert wird.

ISMS Readiness Assessment: Wo stehst du? Was fehlt?

Pragmatische Implementierung: KMU-gerechter Ansatz, kein Enterprise-Overkill

Scope-Definition: Den richtigen Startpunkt finden

CISO-as-a-Service: Kontinuierliche ISMS-Betreuung ohne Vollzeit-CISO

Verwandte Artikel:

Quellen: