Yannick H.,

TLDR;

Mehr Security-Tools bedeuten nicht mehr Sicherheit. 65% der Unternehmen haben zu viele, 74% der Ransomware-Opfer sagen dasselbe. Das Problem: 53% können ihre Tools nicht integrieren, 40% der Alerts werden nie untersucht. Die Lösung ist kontraintuitiv: Konsolidierung. Unternehmen mit weniger, besser integrierten Tools erreichen 4x höheren ROI, erkennen Bedrohungen 74 Tage schneller, und sparen 15-25% an Security-Kosten.

Das Security-Tool-Paradox

Hier ist die Situation in den meisten KMU:

Du hast einen Virenscanner. Eine Firewall. Ein SIEM. Endpoint Detection. E-Mail-Security. Cloud Security Posture Management. Vielleicht noch ein paar spezialisierte Tools für Compliance.

Das klingt nach guter Security. Ist es aber oft nicht.

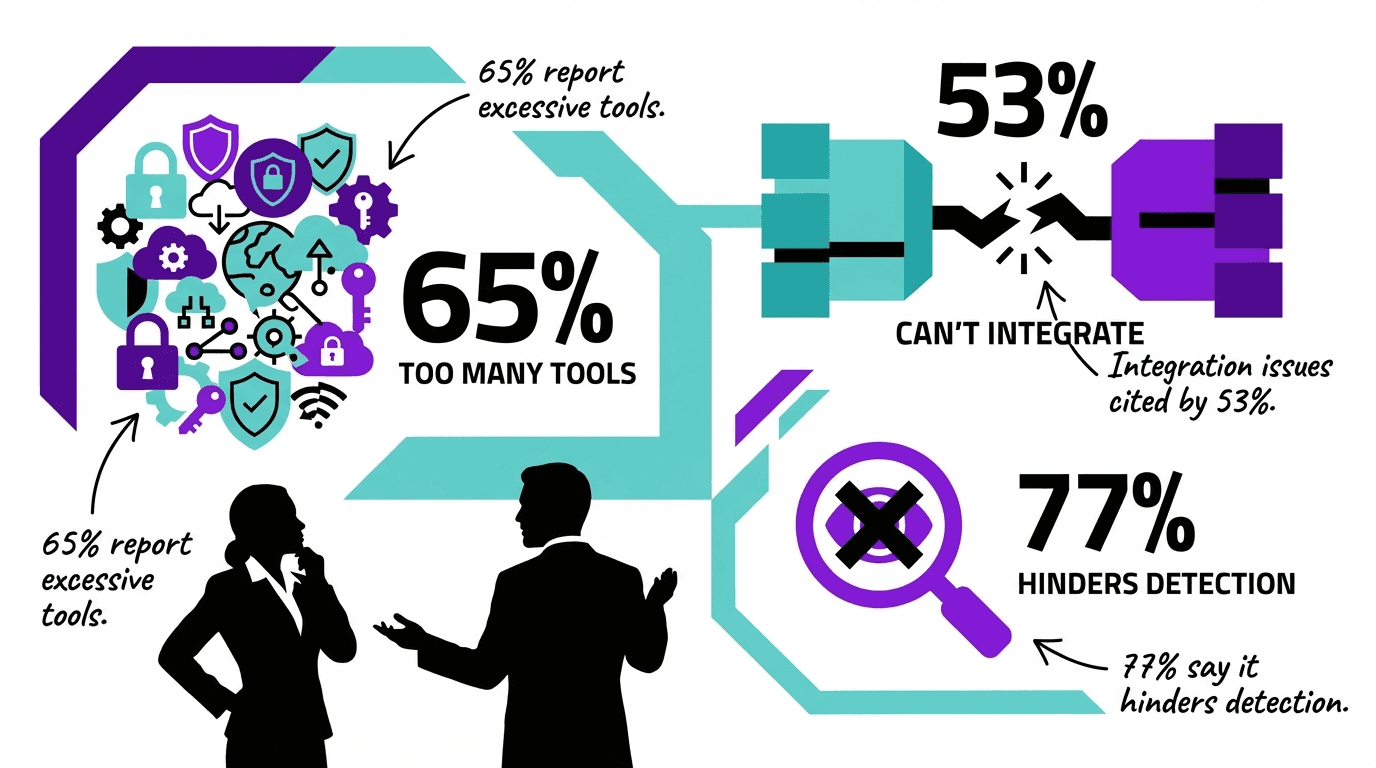

65% der Unternehmen glauben, dass sie zu viele Security-Tools haben.

Das ist nicht die Aussenseiter-Meinung. Das ist die Mehrheit.

Die unbequemen Zahlen

74% der Unternehmen, die von mehreren Ransomware-Angriffen betroffen waren, sagen: "Wir jonglieren zu viele Security-Tools."

Das ist keine Korrelation. Das ist ein Muster. Mehr Tools, schlechtere Outcomes.

Warum?

53% der Tools können nicht integriert werden. Jeder Vendor verspricht "Single Pane of Glass". Keiner liefert es wirklich.

77% sagen: Tool-Chaos behindert die Erkennung. Mehr Dashboards bedeuten mehr Stellen, wo man etwas übersehen kann.

Nur 10-20% der Features werden genutzt. Du bezahlst für Enterprise-Funktionen und nutzt Basic-Features.

Alert Fatigue: Der stille Killer

Hier wird es richtig problematisch.

Durchschnittlich 960 Security-Alerts pro Tag. Aus etwa 28 verschiedenen Tools.

(AI SOC Market Landscape 2025)

Niemand kann 960 Alerts pro Tag sinnvoll bearbeiten. Also passiert das Unvermeidliche:

40% der Alerts werden nie untersucht.

61% der Teams haben Alerts ignoriert, die sich später als kritisch herausstellten.

70% der SOC-Teams fühlen sich emotional überwältigt.

(SOC Alert Fatigue Research 2025)

Das bedeutet: Du bezahlst für Tools, die Alarme generieren, die niemand liest. Und irgendwo in diesem Noise versteckt sich der echte Angriff.

Das KMU-Dilemma

Grossunternehmen haben SOC-Teams mit 20+ Analysten. Die können sich Tool-Sprawl leisten - zumindest teilweise.

KMU haben das nicht.

83% der KMU sind nicht vorbereitet, sich von den finanziellen Schäden eines Cyberangriffs zu erholen.

Nur 14% halten ihre eigene Cybersicherheit für hocheffektiv.

Das Problem ist nicht fehlendes Budget für mehr Tools. Das Problem ist: Mehr Tools lösen das Problem nicht.

Was funktioniert: Konsolidierung

Die Zahlen sind eindeutig.

75% der Unternehmen konsolidieren aktiv ihre Security-Tools. 2020 waren es noch 29%.

Das ist keine Sparübung. Das ist eine Security-Strategie.

Die Ergebnisse der Konsolidierer:

4x höherer ROI. Konsolidierte Plattformen: 101% ROI. Fragmentierte Stacks: 28%.

74 Tage schnellere Erkennung. Weil eine Plattform schneller korreliert als 20 Dashboards.

84 Tage schnellere Reaktion. Weil Orchestration automatisch funktioniert, manuelle Koordination nicht.

15-25% weniger Security-Ausgaben. Weniger Lizenzen, weniger Integrations-Aufwand, weniger Management-Overhead.

Wer tiefer einsteigen will: Zero Trust entmystifiziert: Was das Sicherheitskonzept wirklich kann und was nicht.

Die pragmatische Security-Strategie

Hier ist, was wir bei KMU empfehlen:

1. Inventur machen

Liste alle Security-Tools auf. Alle. Auch die "kostenlosen" Browser-Plugins und die Excel-Sheets für Compliance-Tracking.

Die meisten sind überrascht, wie viele es sind.

2. Nutzung prüfen

Für jedes Tool: Wer nutzt es? Wie oft? Welche Features?

Ernst & Young sagt: Die meisten nutzen 10-20% dessen, wofür sie bezahlen. Unsere Erfahrung bestätigt das.

3. Überlappungen identifizieren

Drei verschiedene Endpoint-Lösungen? Zwei SIEM-Ansätze? Cloud-Security vom Cloud-Provider UND einen Third-Party-Tool?

Das ist keine Defense-in-Depth. Das ist Tool-Sprawl.

4. Konsolidieren, nicht akkumulieren

Das Ziel: 5-7 Tools, die 95% der Bedrohungen abdecken. Richtig konfiguriert. Richtig integriert. Von jemandem überwacht, der weiss was er tut.

Besser als 20 Tools, die 40% der Alerts nie untersuchen.

Diesen Aspekt beleuchten wir in Wie du ein pragmatisches ISMS aufbaust (ohne daran zu verzweifeln).

Die CISO-Frage

Die meisten KMU haben keinen CISO. Und brauchen auch keinen Vollzeit-CISO.

Was sie brauchen: Jemanden, der die Security-Strategie verantwortet. Der Tool-Entscheidungen trifft. Der die Alerts priorisiert, die wichtig sind.

Das kann ein externer CISO-as-a-Service sein. Das kann ein IT-Leiter mit Security-Fokus sein. Das kann ein Managed-Security-Provider sein.

Was es nicht sein kann: Niemand.

61% der Teams haben kritische Alerts ignoriert. Nicht aus Inkompetenz - aus Überlastung.

Jemand muss die Entscheidungen treffen. Jemand muss den Überblick haben. Jemand muss nein sagen können, wenn der nächste Vendor mit dem nächsten "unverzichtbaren" Tool kommt.

Der nächste Schritt

Morgen früh: Zähl deine Security-Tools.

Nicht die, von denen du weisst. Alle. Frag dein Team. Check die Kreditkarten-Abrechnungen. Schau in die Cloud-Subscriptions.

Wenn die Zahl höher ist als du dachtest - und das ist sie fast immer - dann ist Konsolidierung keine Option. Sie ist Notwendigkeit.

Weniger Tools. Besser integriert. Richtig überwacht.

Das ist pragmatische Cybersicherheit.

Wenn du Hilfe brauchst

Wir machen Security-Assessments für KMU. Nicht um mehr Tools zu verkaufen - um die richtigen zu identifizieren.

Security Assessment: Was hast du? Was brauchst du wirklich?

Tool Consolidation: Von 20 auf 7 - ohne Sicherheitslücken

CISO-as-a-Service: Strategie und Oversight ohne Vollzeit-Kosten

Managed Detection: Alerts, die jemand auch wirklich liest

Quellen: