Franco T.,

TLDR;

Nicht alle Daten brauchen denselben Schutz, aber die meisten Firmen behandeln sie trotzdem gleich. Datenklassifizierung gibt dir eine einfache Struktur: vier Stufen, klare Massnahmen pro Stufe, und du fängst mit den kritischsten Daten an. Kein 6-Monats-Projekt nötig, ein halber Tag Workshop reicht als Startpunkt.

Du kennst das von deiner Küche zu Hause. Im Kühlschrank liegt das Fleisch getrennt vom Gemüse, die Milch steht nicht neben dem Putzmittel unter der Spüle, und den guten Wein stellst du nicht auf den Balkon in die Sonne. Niemand hat dir dafür ein Framework geschrieben. Du machst es, weil es offensichtlich ist, dass verschiedene Dinge verschiedene Behandlung brauchen.

Bei Unternehmensdaten fehlt dieses Offensichtliche komplett. Wir treffen regelmässig auf Firmen, die Kundendaten in einem offenen SharePoint-Ordner ablegen, aber gleichzeitig interne Meetingnotizen hinter drei Authentifizierungsstufen verstecken. Kein böser Wille. Einfach keine Struktur.

Das ist das ganze Problem: nicht fehlendes Bewusstsein, sondern fehlende Sortierung. Und die Lösung heisst Datenklassifizierung.

Warum du das nicht aufschieben solltest

Ja, Datenklassifizierung klingt nach Compliance-Pflichtübung. Ist es auch, teilweise. Aber dahinter steckt ein handfester Nutzen, der über Audits hinausgeht.

Das regulatorische Argument: DSGVO und nDSG verlangen "angemessene" Schutzmassnahmen. Was angemessen ist, hängt davon ab, wie sensibel die Daten sind. Ohne Klassifizierung kannst du "angemessen" gar nicht definieren. Wenn eine Aufsichtsbehörde anklopft und du erklären musst, warum bestimmte Daten so und nicht anders geschützt waren, brauchst du eine nachvollziehbare Struktur.

ISO 27001 verlangt es explizit. Annex A, Control 5.12. Wer ein ISMS aufbaut oder zertifizieren lassen will, kommt nicht dran vorbei. Wir haben in unserem Artikel zum pragmatischen ISMS-Aufbau beschrieben, warum Klassifizierung dort als erster konkreter Schritt ansetzt.

Das Budgetargument: Alles gleich stark schützen heisst, Geld an unwichtige Daten verschwenden und die wichtigen nur halbherzig abdecken. Datenklassifizierung ist im Kern eine Priorisierungsentscheidung für dein Sicherheitsbudget.

Was du konkret tun musst

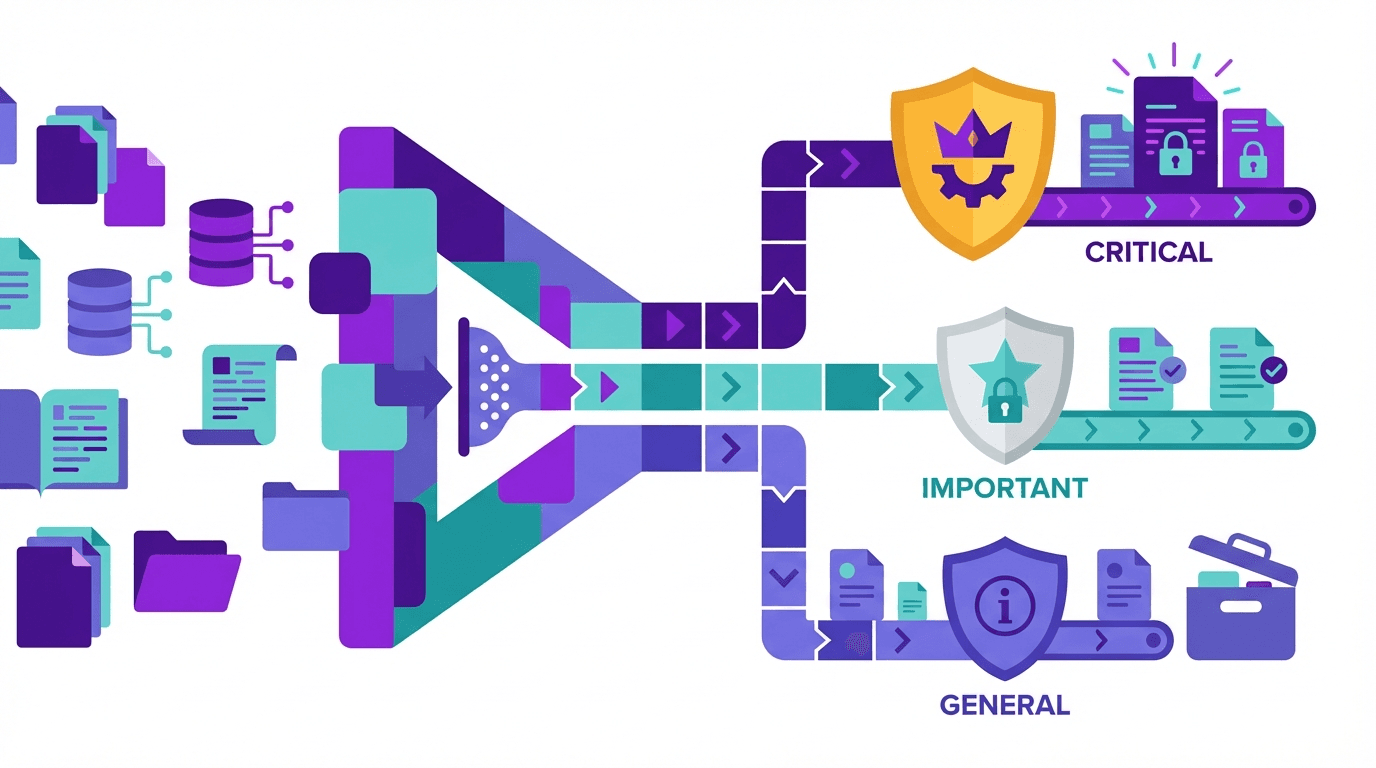

Vier Stufen reichen. Öffentlich, Intern, Vertraulich, Streng Vertraulich. Manche Firmen nehmen drei, manche fünf. Die genaue Zahl ist weniger wichtig als die Tatsache, dass du überhaupt eine hast.

Deine Datenwelt grob erfassen

Hol IT, HR, Finanzen und eine Business-Einheit in einen Raum. Ein halber Tag reicht. Ziel: Welche Datenkategorien gibt es, wo liegen sie, wer hat Zugriff? Das muss keine vollständige Inventur sein. Kundendaten, Mitarbeiterdaten, Finanzdaten, Verträge, Entwicklungsdaten, Kommunikation, Backups. Damit hast du 80% abgedeckt.

Stufen mit echten Beispielen definieren

Schreib nicht "Vertraulich: Daten mit hohem Schadenspotenzial". Schreib: "Vertraulich: Kundenlisten, Angebotskalkulationen, HR-Performancedaten, Jahresabschlüsse vor Veröffentlichung." Konkrete Beispiele aus deinem Unternehmen. Wer später entscheiden muss, wie eine Datei behandelt wird, braucht keine philosophische Definition. Er braucht ein Vorbild.

Jede Stufe mit Massnahmen verknüpfen

Klassifizierung ohne Konsequenzen ist Compliance-Theater. Hier ein Ausgangspunkt:

Öffentlich: Keine besonderen Massnahmen. Darf geteilt werden.

Intern: Standard-Zugriffsschutz, kein externer Versand ohne Verschlüsselung.

Vertraulich: Verschlüsselung bei Speicherung und Übertragung, Zugriffsprotokollierung, Need-to-know-Prinzip.

Streng vertraulich: Strenge Zugriffskontrollen, MFA-Pflicht, regelmässige Zugriffsüberprüfung, keine Cloud-Ablage ohne explizite Genehmigung.

Passe das an euren Kontext an. Die Liste ist ein Startpunkt, kein Endprodukt.

Mit den Kronjuwelen anfangen

Du musst nicht alles auf einmal klassifizieren. Fang mit dem an, was richtig wehtut, wenn es verloren geht oder gestohlen wird. Erst die kritischsten Daten, dann schrittweise ausweiten. Dieser Ansatz liefert schneller echten Mehrwert als der Versuch, alles gleichzeitig anzugehen.

Die vier Fehler, die alle machen

Das Papier-Schema. Im Workshop entwickelt, vom CISO unterschrieben, danach nie wieder angeschaut. Ein Schema, das nicht im Alltag integriert ist, existiert nicht.

Zu viele Stufen. Sieben Klassifizierungsstufen mit guten Absichten eingeführt. Nach vier Monaten weiss niemand mehr, was "Vertraulich Stufe 3" von "Vertraulich Stufe 4" unterscheidet. Vier Stufen reichen.

Keine Data Owner. Wer entscheidet, ob eine neue Datei "Intern" oder "Vertraulich" ist? Wenn das unklar bleibt, klassifiziert niemand. Oder jeder anders. Jede Datenkategorie braucht einen klaren Verantwortlichen.

Einmalig statt laufend. Daten ändern sich. Eine Angebotskalkulation, die heute vertraulich ist, wird nach Vertragsabschluss vielleicht nur noch intern relevant. Klassifizierung ist ein Prozess, kein Projekt.

Kurz zum Compliance-Anschluss: Wenn du deine Daten klassifiziert hast, ist ein grosser Teil des Verzeichnisses der Verarbeitungstätigkeiten (VVT) für DSGVO und nDSG schon erledigt. Und wer Richtung ISO 27001 arbeitet, sollte Klassifizierung früh angehen. Sie beeinflusst Controls von Zugriffskontrolle bis Asset Management.

Also: Nimm dir drei Stunden. Vier bis fünf Personen aus IT, HR, Finanzen, einer Geschäftseinheit. Beantwortet zusammen: "Was wären die fünf bis zehn schlimmsten Datenverluste, die uns passieren könnten?" Was dabei rauskommt, ist dein erster Klassifizierungs-Backlog. Von da aus baust du auf.

Wenn du bereits vor einem konkreten Compliance-Ziel stehst und nicht weisst, wo du anfangen sollst, sprich uns direkt an. Kein Formular, kein Vertriebsprozess. Einfach ein Gespräch über das, was bei euch gerade brennt.