Yannick H.,

TLDR;

Der EU Cyber Resilience Act wird ab Dezember 2027 vollstaendig anwendbar und betrifft praktisch jedes digitale Produkt auf dem EU-Markt inklusive Software von Schweizer Herstellern.

Ab Dezember 2027 gilt in der EU eine neue Realität für digitale Produkte: Kein Software-Update, kein IoT-Gerät und kein vernetztes Produkt darf ohne CE-Kennzeichnung auf den Markt. Kein dokumentierter Patch-Prozess? Keine SBOM? Kein Marktzugang.

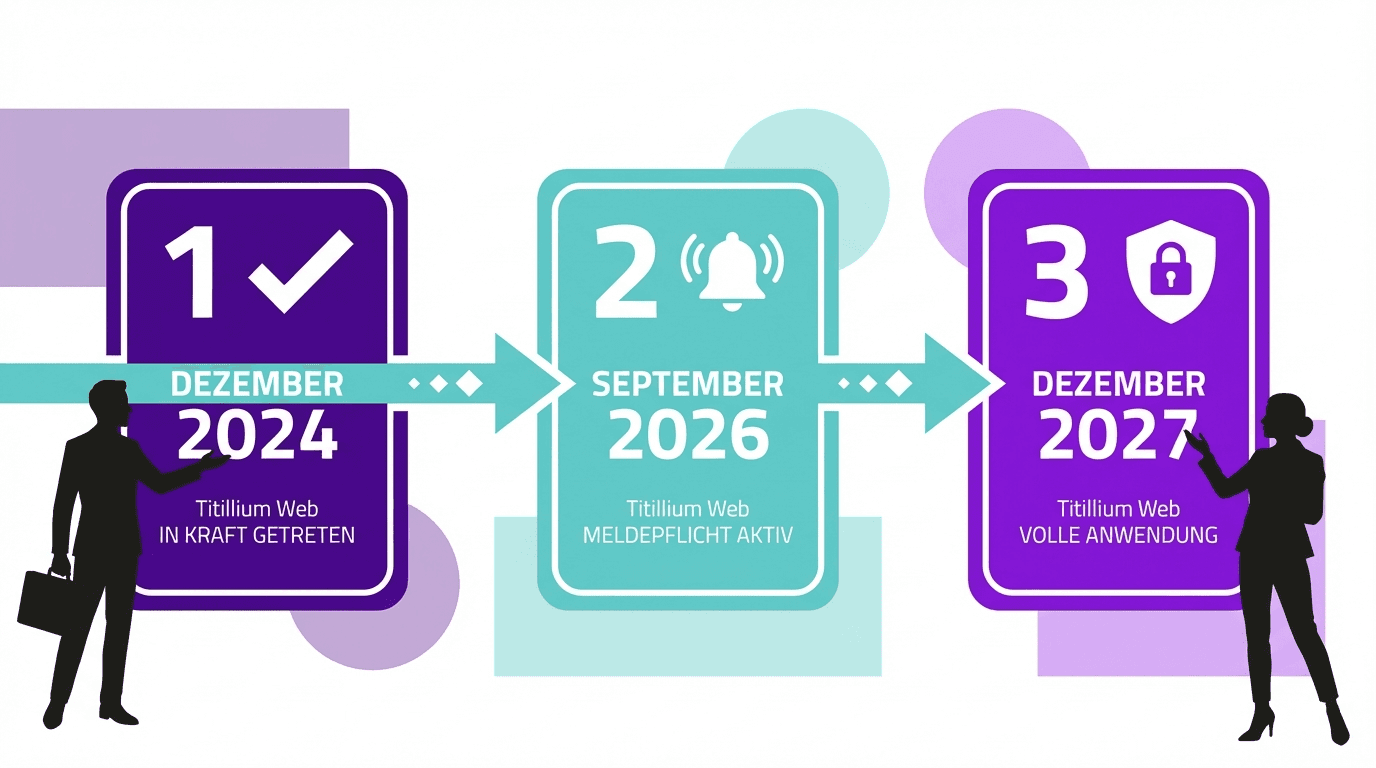

Der EU Cyber Resilience Act — Verordnung (EU) 2024/2847, im November 2024 veröffentlicht — ist keine abstrakte Zukunftsmusik. Die Verordnung ist seit Dezember 2024 in Kraft. Die Uhr tickt.

Und ja, das betrifft auch Schweizer Unternehmen. Direkt.

Was der Cyber Resilience Act verlangt

Der CRA reguliert erstmals systematisch die Cybersicherheit von Produkten mit digitalen Elementen. Bisher gab es für die meisten Software-Produkte keine verpflichtenden Sicherheitsanforderungen vor dem Markteintritt. Das ändert sich grundlegend.

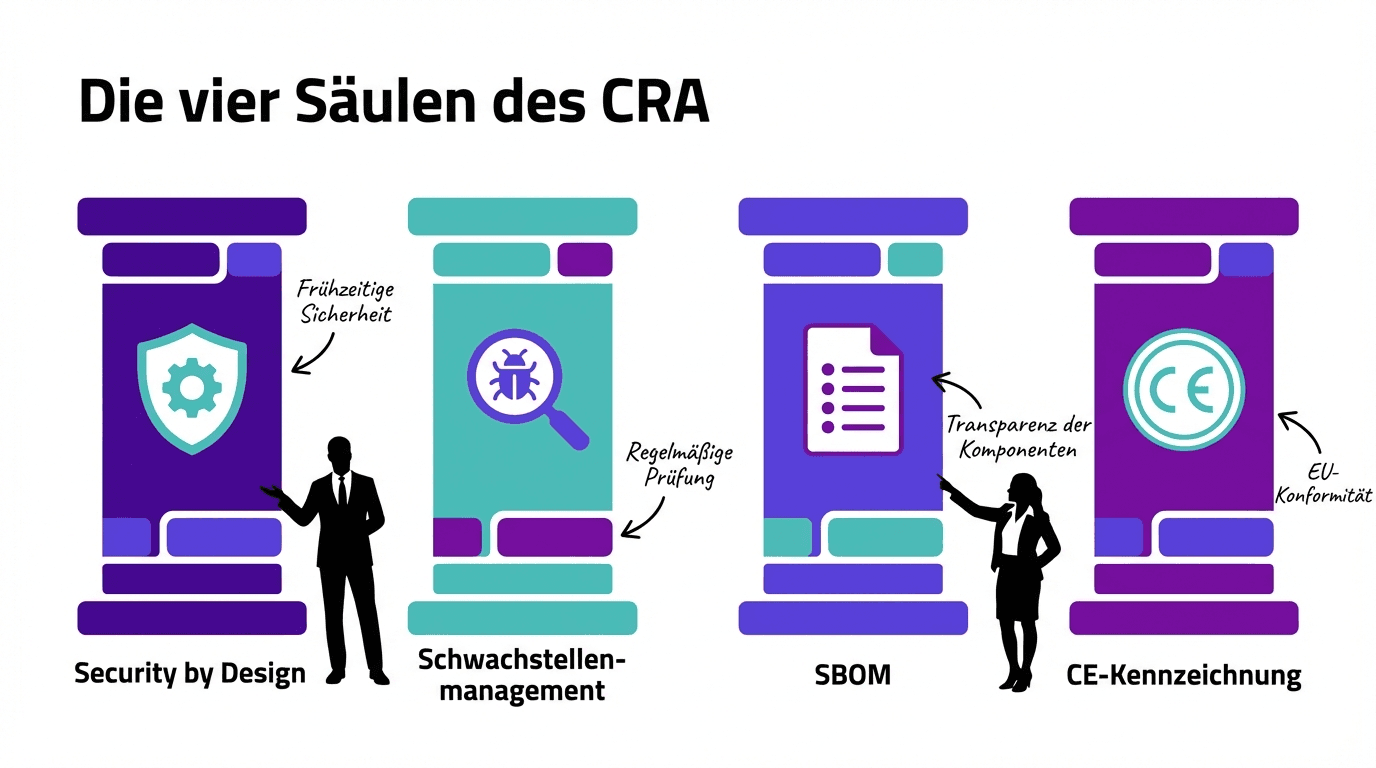

Die Kernanforderungen lassen sich auf vier Säulen reduzieren:

Security by Design. Produkte müssen von Anfang an sicher entwickelt werden. Keine bekannten ausnutzbaren Schwachstellen bei Markteinführung. Sichere Standardkonfigurationen. Schutz der Vertraulichkeit und Integrität von Daten. Minimale Datenverarbeitung. Das ist nicht neu als Prinzip — aber neu als gesetzliche Pflicht.

Schwachstellenmanagement über den gesamten Lebenszyklus. Hersteller müssen Schwachstellen identifizieren, dokumentieren und beheben — für die gesamte Supportperiode. Sicherheitsupdates müssen kostenlos bereitgestellt werden. Aktiv ausgenutzte Schwachstellen sind innerhalb von 24 Stunden an die ENISA zu melden (Frühwarnung), mit vollständiger Meldung innerhalb von 72 Stunden.

SBOM — Software Bill of Materials. Jeder Hersteller muss eine maschinenlesbare SBOM erstellen, die mindestens die Top-Level-Abhängigkeiten identifiziert. Diese muss bei Markteinführung und bei jedem Sicherheitsupdate aktualisiert werden. Sie muss nicht öffentlich sein, aber auf Anfrage den Behörden zur Verfügung stehen.

CE-Kennzeichnung und Konformitätsbewertung. Digitale Produkte brauchen künftig ein CE-Zeichen, das die CRA-Konformität bestätigt. Dafür ist eine technische Dokumentation, eine EU-Konformitätserklärung und je nach Produktkategorie ein Selbst- oder Drittanbieter-Assessment nötig.

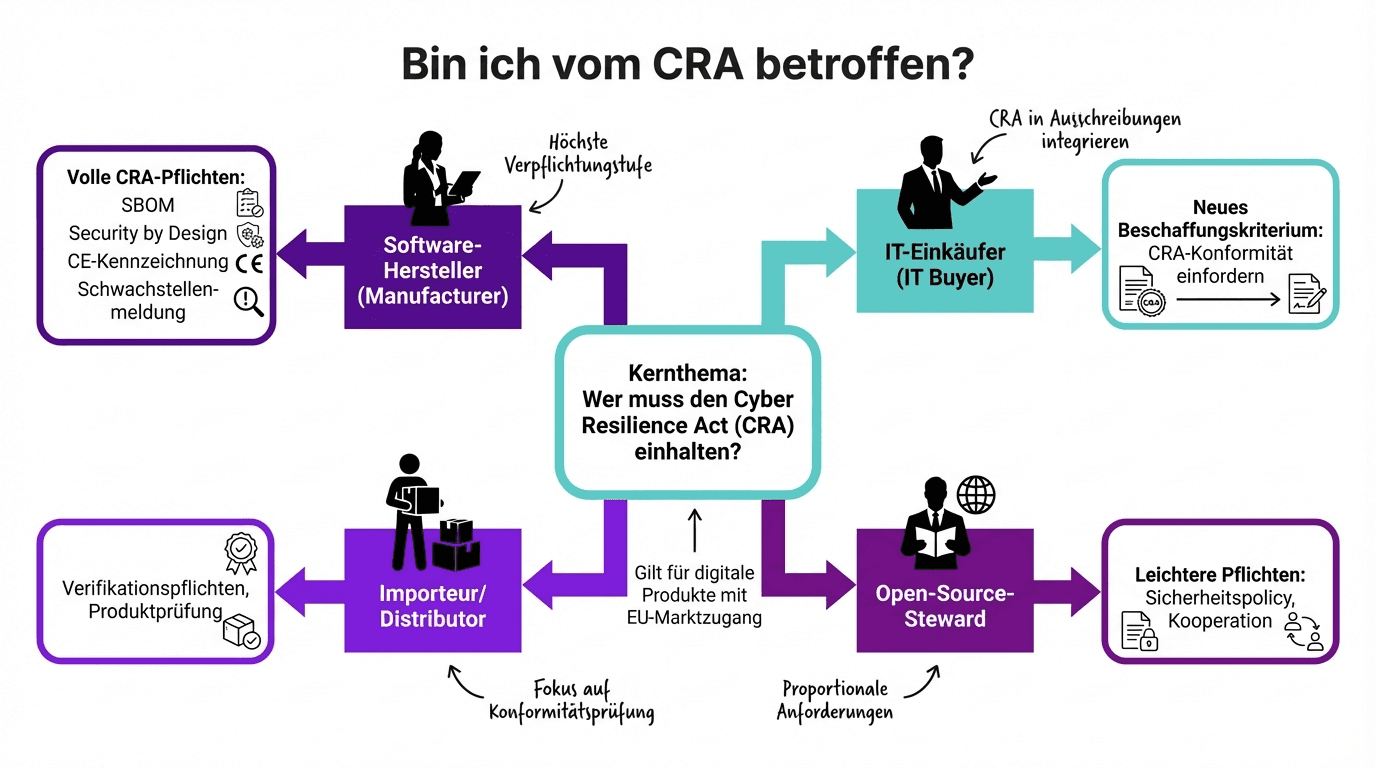

Wen es trifft — und wann

Nicht jedes Produkt wird gleich behandelt. Der CRA unterteilt digitale Produkte in Kategorien mit unterschiedlichen Konformitätsanforderungen:

Die Standardkategorie umfasst die Mehrheit der Produkte — Foto-Software, Smart Speaker, Spiele, einfache IoT-Geräte. Hier reicht eine Selbstbewertung, sofern harmonisierte Standards verfügbar sind.

Important Class I betrifft Produkte mit erhöhtem Risiko: VPNs, Identity-Management-Systeme, Netzwerk-Management, SIEM-Lösungen, Router und Modems. Selbstbewertung möglich, wenn harmonisierte Standards vorhanden — sonst Drittprüfung.

Important Class II gilt für Hochrisikoprodukte: Betriebssysteme, Hypervisoren, Firewalls, Intrusion-Detection-Systeme, industrielle Steuerungssysteme. Hier ist eine Drittanbieter-Konformitätsbewertung Pflicht.

Und dann gibt es noch kritische Produkte — Hardware Security Modules, Smartcards, Secure Elements — die eine europäische Cybersicherheitszertifizierung brauchen.

Die Fristen sind gestaffelt:

September 2026: Meldepflicht für aktiv ausgenutzte Schwachstellen wird wirksam

Dezember 2027: Alle CRA-Anforderungen werden vollständig anwendbar

Das klingt weit weg. Aber: Konformitätsbewertungen, SBOM-Tooling, Prozessdokumentation und Drittprüfungen brauchen Vorlauf. Wer im Herbst 2027 anfängt, ist zu spät.

Was das für Schweizer Unternehmen bedeutet

Hier wird es für viele unerwartet: Die Schweiz ist kein EU-Mitglied, aber der CRA betrifft Schweizer Unternehmen trotzdem auf mehreren Ebenen.

Als Software-Hersteller: Wenn du digitale Produkte im EU-Markt verkaufst, musst du alle CRA-Anforderungen als Hersteller erfüllen. Es gibt kein Schweizer Sonderprivileg. Dein EU-Importeur oder Bevollmächtigter ist dafür verantwortlich, dass dein Produkt konform ist — aber die Arbeit liegt bei dir.

Als Importeur/Distributor: Schweizer Unternehmen, die digitale Produkte aus der EU in die Schweiz bringen, haben dort (noch) keine CRA-Pflichten. Aber wer Produkte in der EU weitervertreibt, übernimmt Verifikationspflichten.

Als IT-Einkaeufer: Auch ohne eigene Herstellerpflicht ändert sich etwas. Wenn deine Software-Lieferanten CRA-konform sein müssen, wird das zum Beschaffungskriterium. Du kannst SBOM-Daten einfordern. Du kannst Schwachstellenmanagement-Prozesse prüfen. Und du solltest das auch tun — weil es dir hilft, dein eigenes Sicherheitsniveau zu bewerten.

Die Schweiz hat bisher keine eigene, dem CRA äquivalente Gesetzgebung angekündigt. Aber für jedes Unternehmen mit EU-Marktpräsenz ist die Frage nicht ob, sondern wann die Umsetzung starten muss.

Der Open-Source-Elefant im Raum

Ein Thema, das für viel Diskussion sorgt: Wie trifft der CRA Open-Source-Software?

Die kurze Antwort: Open Source, die ausserhalb kommerzieller Aktivität entwickelt wird, ist ausgenommen. Aber die Definition von "kommerzieller Aktivität" ist breiter als viele denken. Bezahlter Support, Nutzung als Komponente in kommerziellen Produkten oder die Verarbeitung personenbezogener Daten können Open Source in den CRA-Scope bringen.

Der CRA führt dafür eine neue Rolle ein: den Open Source Software Steward — Organisationen wie Stiftungen, die die Entwicklung von kommerziell genutzter Open Source koordinieren. Sie haben leichtere Pflichten (Sicherheitspolicy, Kooperation mit Behörden, Schwachstellenmeldung), aber sie sind nicht aussen vor.

Für Hersteller, die Open-Source-Komponenten in ihren Produkten verwenden, ändert sich das Verantwortungsniveau. Du bist für die CRA-Konformität deines gesamten Produkts verantwortlich — inklusive aller integrierten Open-Source-Bibliotheken. Die SBOM-Pflicht gilt hier natürlich auch.

Bussgeldrisiko: nicht ignorierbar

Falls die regulatorischen Anforderungen allein nicht überzeugen: Die Bussgeldrahmen sind deutlich.

Verstösse gegen die wesentlichen Cybersicherheitsanforderungen können bis zu 15 Millionen Euro oder 2,5% des weltweiten Jahresumsatzes kosten — je nachdem, was höher ist. Verstösse gegen andere CRA-Pflichten bis zu 10 Millionen Euro oder 2%. Irreführende Angaben gegenüber Behörden bis zu 5 Millionen Euro oder 1%.

Das ist GDPR-Niveau. Und wie bei der GDPR wird die Durchsetzung wahrscheinlich nicht sofort am ersten Tag starten. Aber sie wird kommen — und die Marktüberwachungsbehörden werden Produkte vom Markt nehmen können, die nicht konform sind.

Was jetzt zu tun ist — konkret

Die Frist ist Dezember 2027. Was kannst du jetzt schon angehen?

Bestandsaufnahme machen. Welche deiner Produkte fallen unter den CRA? In welche Kategorie (Standard, Class I, Class II)? Das bestimmt den Aufwand für die Konformitätsbewertung.

Bestehendes nutzen. Hast du bereits ISO 27001? NIS2-Massnahmen? Ein ISMS? Viele CRA-Anforderungen überschneiden sich mit bestehenden Standards. Security by Design, Schwachstellenmanagement, Dokumentation — das muss nicht von Null aufgebaut werden. Wir sehen bei unseren Kunden regelmässig, dass 40-60% der Anforderungen bereits durch bestehende Compliance-Programme abgedeckt sind.

SBOM-Tooling einführen. Wenn du noch kein SBOM generierst, fang jetzt an. Die Tooling-Landschaft ist reif (CycloneDX, SPDX). Der grösste Aufwand ist nicht das Tool, sondern die Integration in den Build-Prozess.

Schwachstellenprozess formalisieren. 24-Stunden-Meldepflicht an ENISA für ausgenutzte Schwachstellen ab September 2026. Dafür brauchst du einen Prozess, nicht nur ein Tool. Wer reagiert? Wer meldet? Wer patcht?

Einkaufskriterien anpassen. Als IT-Einkaeufer: Fordere SBOM-Daten und dokumentierte Schwachstellenprozesse von deinen Lieferanten. Das ist kein Mikromanagement — das ist vorausschauendes Supply-Chain-Risk-Management.

Der nächste Schritt

Dezember 2027 wird kommen. Die Frage ist, ob du mit einem strukturierten Plan ankommst oder im Panikmodus.

Wenn du eines aus diesem Artikel mitnimmst: Mach die Bestandsaufnahme. Welche Produkte, welche Kategorie, welche Lücken zu den CRA-Anforderungen. Das ist ein Nachmittag Arbeit — und es bestimmt alles, was danach kommt.

(Wir unterstützen Schweizer Unternehmen dabei, Cybersicherheits-Compliance pragmatisch umzusetzen — ohne Berater-Theater und ohne Panik. Wenn du wissen willst, wo du stehst, sprich uns an.)